Jari Järvinen

Automatisoidun käyttäjä- ja käyttöoikeushallinnon (IAM) avulla HAMKin kaltaisessa organisaatiossa voidaan korvata vuosittain kymmenien henkilöiden mekaaninen työpanos.

Lähtökohdat

Näinä niukkojen resurssien aikoina organisaatioissa ollaan kiinnostuneita sekä hankittavien että jo käytössä olevien palvelujen järkevyydestä ja kannattavuudesta. Kolmisen vuotta sitten korkeakoulujen IAM-verkostossa keskusteltiin investoinneista. Käyttökelpoista tietoa oli saatavilla varsin vähän, lukuun ottamatta järjestelmiä myyvien yritysten omia dokumentteja, joiden perusteella hankinta tapaa olla aina kannattava. Tuolloin Hämeen ammattikorkeakoulun (jatkossa HAMK) käyttäjähallinnossa heräsi ajatus automatisoidun käyttäjä- ja käyttöoikeushallinnon vaikuttavuuden analysoinnista.

Tässä artikkelissa esitetään analyysin tulokset. Artikkeli aloitetaan lähtökohdilla. Tämän jälkeen selostetaan käytettyä metodiikkaa sekä raakadataan liittyviä erityispiirteitä. Johtopäätöksissä tuloksia avataan liiketoiminnan näkökulmasta. Aineisto on kerätty HAMKin IAM-infrastruktuurilla, mutta tulokset ja johtopäätökset voidaan soveltaa mihin tahansa automatisoituun IAM-infraan.

Tutkimusmenetelmästä

Tutkimus toteutettiin sissitutkimukseksi kutsutun tutkimusmenetelmän kaltaisen toimintatavan avulla. Sissitutkimus (guerrilla research) on ketterä, kustannustehokas ja tuottaa nopeasti tuloksia. Sitä on käytetty jonkin verran esimerkiksi yhteiskuntatieteissä ja käyttöliittymäsuunnittelussa (ks. esim. Foolproof 2014; Unger & Warfel 2011; Caldwell, Foth & Guaralda 2013).

Sissitutkimukselle on ominaista esimerkiksi:

- alhaiset kustannukset, vaivattomuus, korkea tuotto panoksiin nähden

- pieniin esim. toiminnassa syntyviin tutkimusongelmiin keskittyminen

- jalkautuminen keskelle toimintaa

- pyrkimys nopeisiin, riittävän luotettaviin tuloksiin suuren tarkkuuden tai kattavuuden sijasta

- ”quick and dirty” -toteutustavan myötä luonnollisesti alentunut tarkkuus ja luotettavuus.

Tässä tutkimuksessa toteutuvat jokseenkin kaikki listalla mainitut asiat. Kustannukset olivat mitättömät, tutkimusongelma oli hyvin käytännönläheinen ja rajattu, tietojen keräys suoritettiin käytännössä operatiivisen toiminnan keskellä ja kokonaisuudesta keskityttiin vain rajalliseen osajoukkoon. Perimmäinen johtoajatus oli analysoida käytettyä järjestelmää ja mallintaa sen pohjalta IAM-automatisoinnin todellista vaikuttavuutta ja taloudellista kannattavuutta.

IAM-järjestelmä

Käyttäjä- ja käyttöoikeushallinto eli lyhyesti IAM on jokaisen organisaation järjestettävä tavalla tai toisella, mikäli mielii tietojärjestelmiä käyttää. Käytännössä vähänkin isommat organisaatiot hankkivat IAM-järjestelmän (ks. esim. Wikipedia). Järjestelmät ovat muuntuneet alkuaikojen manuaalisesti hallinnoiduista järjestelmistä yhä automaattisemmiksi ja esimerkiksi kehittyneiden työnkulkuliittymien myötä vieneet hallintaa yhä enemmän loppukäyttäjien kontolle.

IAM-genre on hyvin monimuotoinen ja siihen liittyy monia toimintoja organisaatiossa. Perustoiminnallisuus on perinteisesti keskittynyt useimmiten tietoturvaan (ks. esim. Waters 2004) eli käytännössä pääsyn käyttöoikeuksien hallintaan (ks. esim. Linden 2015), mutta esimerkiksi henkilöiden tietosuojaan liittyvien säännösten (ks. esim. Euroopan parlamentin ja neuvoston asetus (EU) 2016/679) lisääntyminen on vääjäämättä vaikuttanut IAM-järjestelmien evoluutioon ja tuonut tarpeen muun muassa raportointitoiminnallisuuksille.

IAM-järjestelmien kannattavuudesta löytyy jonkin verran aineistoa (ks. esim. Kuhlmann 2004), mutta useimmiten ne keskittyvät yhden organisaation toteutuksen analysointiin (ks. esim. Heino 2011) tai ovat järjestelmätoimittajien aineistoa (ks. esim. Cser 2012). Vaikka IAM-järjestelmien kannattavuuteen vaikuttavista tekijöistä vallitsee IAM-asiantuntijoiden kesken melko laaja yhteisymmärrys (ks esim. Rowling n.d.), niin yleensä kannattavuusarviot ovat asiantuntijoiden ammattitaidolla laatimia keskimääräisiä arvioita, jotka pohjaavat esim. toteutuneisiin IAM-projekteihin.

HAMKin IAM-järjestelmä

HAMKin IAM-järjestelmän kehittäminen aloitettiin jo 1990-luvulla, jolloin ensimmäisiä skriptejä tehtiin yksittäisiin kohteisiin, kuten uusien opiskelijatietojen siirtämiseksi käyttäjähakemistoon. 2000-luvun alussa siirryttiin yhteiseen käyttäjähakemistoon ja käytänteitä yhtenäistettiin paljon. Vuonna 2005 siirryttiin keskitettyyn käyttäjätietojen hallinnointiin Novell yhtiön DirXML-tuotteella. Tuote nimettiin myöhemmin Novell Identity Manageriksi, ja yrityskauppojen myötä nykyinen nimi on Micro Focus Identity Manager.

Tulokset eivät ole suoraan järjestelmästä riippuvaisia, vaan samanlaisia tuloksia voidaan saavuttaa hyvin monenlaisilla tuotteilla tai jopa itse rakennetuilla järjestelmillä. Järjestelmien kyvyissä toteuttaa liiketoiminnan vaatimia automaattisia mikropäätöksiä on melko isojakin eroja, mutta vielä merkittävämpää on organisaation kyky tuottaa automaatiolle sen vaatimaa laadukasta dataa.

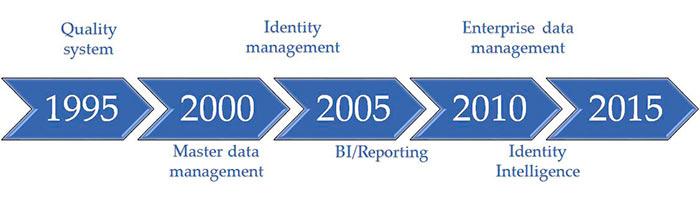

HAMKin IAM-automaatio nojaa erittäin vahvasti (master)lähdejärjestelmistä saataviin tietoihin, joiden pohjalta tehdään liiketoiminnan kanssa yhteistyössä määritettyjä mikropäätöksiä käyttäjille. Nämä päätökset nojaavat täysin lähdejärjestelmistä saatuihin tietoihin, mikä asettaa vaatimuksia organisaatiossa syntyvän tiedon laadulle. HAMKissa onkin tehty tiedonhallinnan näkökulmasta erinomaista työtä mm. laadunhallintajärjestelmän avulla jo vuodesta 1995 alkaen, kuten kaaviosta 1 voidaan nähdä. Tämän kullanarvoisen ”ei-tietoteknisen” pohjatyön tulokset näkyvät tänä päivänä organisaation tietojen erittäin korkeana automaattisena hyödyntämisasteena.

HAMKin IAM-järjestelmä poikkeaa tavanomaisesta organisaatioiden IAM-toteutuksesta automaation laajuuden ja järjestelmien kattavuuden vuoksi. IAM-järjestelmä on suoraan kytköksissä lähes kolmeenkymmeneen liiketoiminnan järjestelmään ja lisäksi välillisesti tietovarannon kautta vielä lähes kymmeneen järjestelmään. HAMKissa on kyetty automatisoimaan IAM-prosessia siten, että kaikki vähänkin enemmän työllistävät prosessin osa-alueet on käytännössä jo automatisoitu. Siksi uusilla automatisoinnin kohteilla ei enää kyetä saavuttamaan yhtä suuria uusia säästöjä esim. työajassa niiden rajallisen vaikutuksen tai pienen kattavuuden vuoksi.

IAM-automaation prosessi

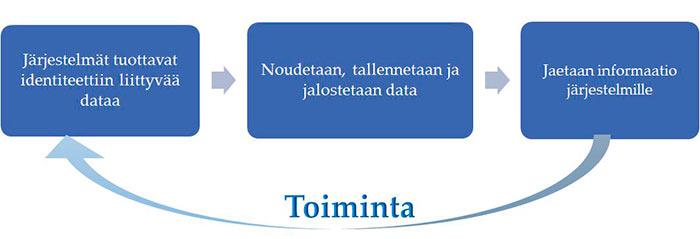

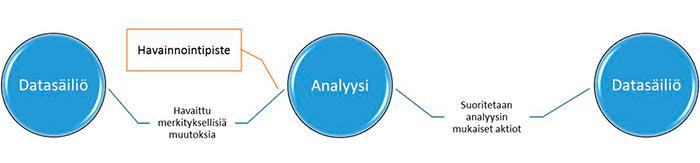

Käyttäjähallinnon prosesseihin kuuluu paljon muutakin kuin pelkkä automaatio, mutta tässä ei käsitellä niitä, vaan keskitytään vain automaation kannalta olennaisiin komponentteihin. Kaaviosta 2 selviää IAM-automaation prosessi, joka on hyvin yksinkertainen: luetaan lähdejärjestelmistä tiedot, taltioidaan ne, analysoidaan data ja toteutetaan liiketoiminnan kanssa määritetyt automaattiset mikropäätökset. Lopuksi siirretään syntynyt kustomoitu informaatiosisältö kohdejärjestelmiin liiketoiminnan aktioita varten, mikä taas synnyttää identiteettiin liittyvää dataa ja näin kierto alkaa uudelleen.

HAMKin IAM-automaatio on tapahtumapohjainen eli perustuu pääosin lähdejärjestelmissä tapahtuvien merkityksellisten muutosten reaaliaikaiseen seurantaan sekä niiden pohjalta tehtäviin aktioihin. IAM-järjestelmässä on myös joitakin eräajoa käyttäviä lähdejärjestelmiä, mutta ainoa ero on eräajojen tuoma aikaviive tietojen lukemisessa; muuten periaate on täysin sama eli reagoidaan heti saapuneissa tiedoissa tapahtuviin muutoksiin. IAM-järjestelmä on siis jatkuvasti ”tietoinen” viimeisimmästä ajantasaisesta tiedosta.

Prosessi perustuu merkityksellisiin muutoksiin reagointiin, ja tarjoaa siten hyvän vertailukohdan ihmistyölle, koska ihmisellä on luontainen taipumus käsitellä vain merkityksellisiä asioita. Tämä on otettu huomioon analyysiä tehtäessä.

Metodiikka ja tulokset

Tietoja kerättiin rajatusti ja suoraviivaisesti. Seurattava aineisto on todellista organisaation IAM-järjestelmän ”sensoridataa”, joka kaapataan IAM-järjestelmän tietovirrasta tietyissä kohdissa. Itse data on ”operaatiodataa” eli yksinkertaisesti on taltioitu virtuaalinen tapahtumapaikka, aikaleima ja identiteetti, johon operaatio kohdistui. Datasta ei voi päätellä itse operaatiosta mitään, eikä tämä ollut tavoitteenakaan.

Seurantakohteet

HAMKin IAM-automaatiossa on seurannan kohteeksi valinnanvaraa, sillä erilaisia lukevia, kirjoittavia tai liiketoiminnan päätöksiä tekeviä osapalveluja on lähes sata. Seurannan toteutustapa kuormittaa järjestelmää jonkin verran, joten kokonaisuudesta päätettiin valita seurannan piiriin vain kuusi peruspalvelua. Nämä kuusi palvelua ovat vain noin seitsemän prosenttia kaikista seuranta-aikana käytössä olleista palveluista.

Seurannan kohteeksi valittiin kolme ”kohdejärjestelmäpalvelua” ja kolme ”mikropäätöspalvelua”, mikä on vain noin seitsemän prosenttia kaikista IAM-automaatiopalveluista. Kohdejärjestelmäpalveluiksi valittiin käyttäjähakemistoja, sillä ne ovat tavallisimpia IAM-järjestelmän hyödyntämiskohteita. Valinnassa on simuloitu esimerkiksi korkeakouluissa tyypillistä käyttötapausta, jossa käyttäjätietoja joudutaan synkronoimaan melko heterogeeniseen hakemistoympäristöön.

Seurattavina kohdejärjestelmäpalveluina toimivat:

- AD-hakemisto, jota käytetään primäärinä autentikointipisteenä työasemissa sekä monissa palveluissa. Hakemistoon synkronoidaan perustiedot käyttäjistä sekä ryhmistä.

- OID (Oracle Identity) -hakemisto. Hakemistoon synkronoidaan vain intranetpalvelun käyttäjät ja tarpeelliset käyttöoikeusryhmät. Hakemistoon synkronoidaan vain minimaaliset perustiedot.

- LDAP-hakemisto, joka toimii autentikointipisteenä osalle järjestelmistä. Hakemistoon synkronoidaan perustiedot käyttäjistä sekä ryhmistä.

Seurattavina mikropäätöspalveluina toimivat:

- Käyttäjien käsittely, jossa käyttäjiin kohdistuvat mikropäätökset tehdään. Käytännössä kaikki käyttäjätietojen merkitykselliset muutokset aiheuttavat käsittelyn, mutta kaikki eivät aktiota kohdejärjestelmissä.

- Ryhmätietojen käsittely, jossa käyttäjäryhmiin tehtäviä päätöksiä tehdään. Käytännössä tämä palvelu reagoi pääsääntöisesti silloin, kun ryhmä luodaan, sekä joidenkin ryhmien kohdalla jäsenyysmuutosten kohdalla.

- Kurssitietojen käsittely, jossa esim. opiskelijoiden kurssikiinnitysten käsittely tehdään. Tämä on lähdedatan formaatista johtuen melko raskas operaatio, joka käynnistyy aina, kun kurssi luodaan tai sen tietoja käsitellään.

Kuten seurattavista kohteista voi päätellä, seuranta kohdistuu organisaatioille tavanomaisiin perustoimintoihin.

Tietojen keräys

Tietoja kerättiin vuoden ajan aikavälillä 1.4.2014–31.3.2015. Taltioitava tieto pidettiin minimaalisena kuormitussyistä, joten tapahtumista taltioitiin vain aikaleima, palvelu ja entiteetin (eli tässä tapauksessa käyttäjä tai ryhmä) tunniste, jota tapahtuma koski.

Tietojen kerääminen toteutettiin kohdejärjestelmäpalvelussa hiukan eri tavalla kuin mikropäätöspalvelussa johtuen niiden erilaisesta luonteesta. Eri taltiointitavalla pyritään simuloimaan ihmisen tekemää työtapaa, jolla operaatio tehtäisiin.

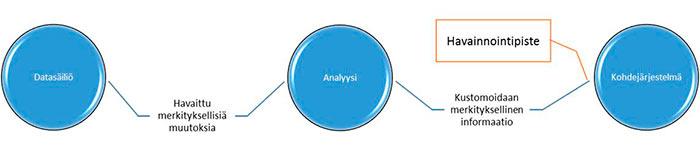

Kohdejärjestelmäpalveluiden havainnointiperiaate on kuvattu kaaviossa 3.

Kaikki entiteettien tiedot taltioidaan niiden attribuutteihin. Palvelut ”haistelevat” niihin määritettyjen entiteettityyppien (tässä tapauksessa käyttäjät ja ryhmät) attribuuttien muutoksia. Tämän jälkeen ne analysoivat, aiheuttavatko attribuuttimuutokset toimenpiteitä ja jos kyllä, niin mitä. Jos toimenpiteiden jälkeen on jotakin kohdejärjestelmään vietävää informaatiota, niin se välitetään. Seurantadatan kaappaaminen tehdään juuri ennen kohdejärjestelmään toimitusta eli seurantadatassa ovat vain ne operaatiot, jotka ovat oikeasti aiheuttaneet muuttuneiden tietojen viemisen kohdejärjestelmään.

Mikropäätöspalvelujen havainnointiperiaate on kuvattu kaaviossa 4.

Palvelut niin ikään ”haistelevat” määritettyjen entiteettityyppien (eli tässä tapauksessa käyttäjät tai ryhmät/kurssit) tiettyjen attribuuttien muutoksia. Koska tarkkailussa on vain merkityksellisiä attribuutteja merkityksellisistä entiteeteistä, seurantatieto kaapataan aina kun palvelu havaitsee merkityksellisiä muutoksia ja käynnistää analyysin. Palvelu tekee reaaliaikaisen analyysin attribuuteille sekä tekee tarvittavat mikropäätökset ja taltioi päätösten tulokset attribuutteihin edelleen toimitettavaksi. Analyysi tehdään aina riippumatta siitä, aiheuttaako se toimenpiteitä vai ei.

Tulokset

Vuoden aikana kuudessa seurattavassa palvelussa tapahtui yhteensä 1 595 975 tapahtumaa. Aiemmin on mitattu IAM-tietovarantoon ylipäätään kohdistuvien tapahtumien määrää tavallisena kuukautena (helmikuu 2014). Päivittäinen transaktiomäärä oli tuolloin kymmenen miljoonan transaktion luokkaa. Yksi tapahtuma tai analyysi saattaa tuottaa useita transaktioita säiliöön.

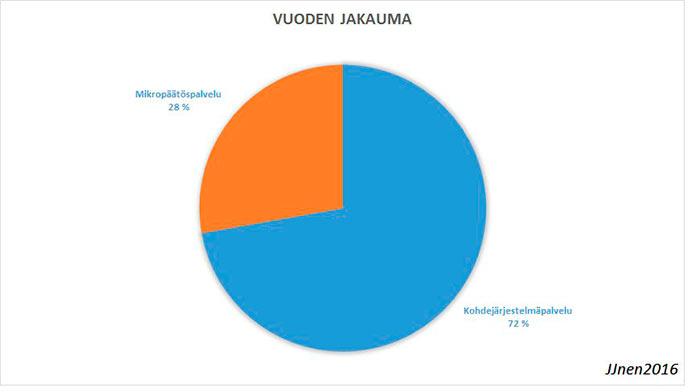

Palveluista 28 prosenttia oli mikropäätöspalveluiden ja loput kohdejärjestelmäpalveluiden tapahtumia (kaavio 5). Tämä on luonnollinen jakauma, koska esim. sukunimen muutos välitetään luonnollisesti kaikkiin kolmeen hakemistoon.

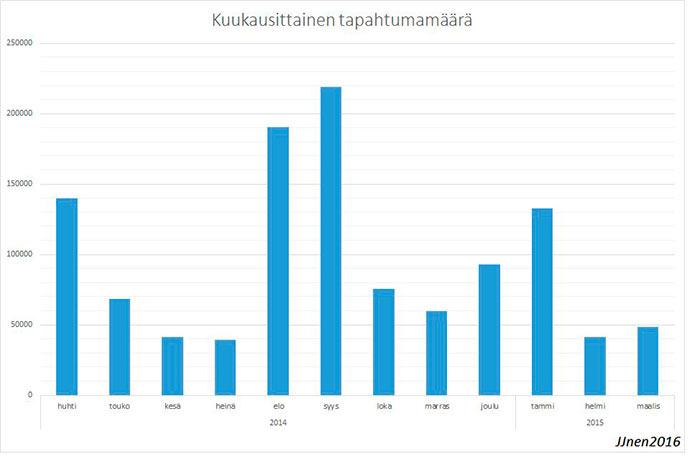

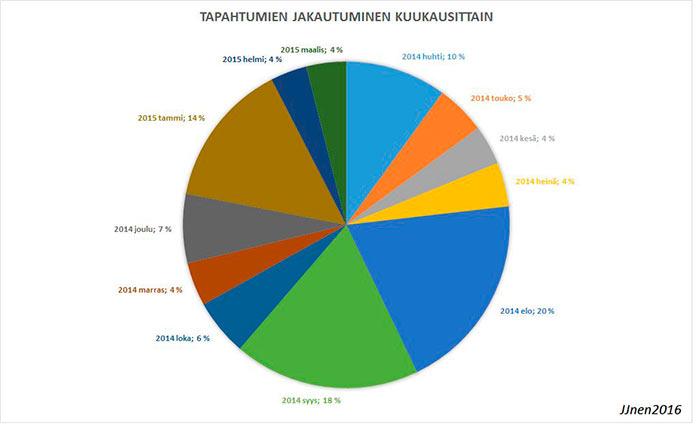

Kuukausittaiset tapahtumamäärät vaihtelivat hieman alle 40 000 tapahtumasta lähes 220 000 tapahtumaan (kaavio 6), ja siitä voi havaita hyvin korkeakoulun vuosikierron. Uusien opiskelijoiden ja työntekijöiden tiedot saapuvat elo-syyskuussa sekä joulu-tammikuussa. Huhtikuun korkea lukema johtuu FUAS-liittouman yhteisiin kesäopintoihin liittyvistä tietosisällöistä.

Käytännössä kolmen kuukauden aikana (elo-, syys- ja tammikuussa) tapahtuu yli puolet koko vuoden tapahtumamääristä (kaavio 7).

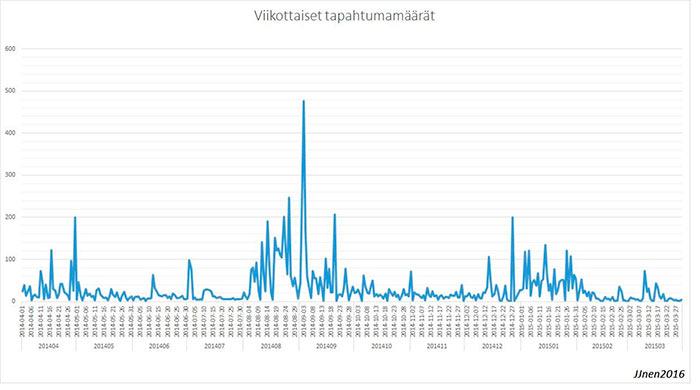

Myös viikoittaiset tapahtumamäärät (kaavio 8) ovat odotettuja ja seuraavat korkeakoulun toimintaa. Kesän loma-ajan piikit johtuvat entiteettien poistosyklien vaiheittaisesta toteuttamisesta. Kuormituksen vaihtelu on siis todella suurta, sillä esim. maaliskuun 2015 ensimmäisellä viikolla tapahtumamäärä oli vain hieman yli 200 operaatiota, kun taas syyskuun ensimmäisen viikon huippu kipuaa yli 146 000.

Tulosten analyysi ja spekulatiivista laskentaa

Analyysi vahvistaa sen, mitä käyttäjähallinnossa on jo ”näppituntumalla” tiedetty. Elo- ja syyskuu sekä tammikuu ovat olleet kiireistä aikaa käyttäjähallinnossa ja käyttäjätuessa. Resurssien allokointia edellä mainittuihin aikoihin onkin aiempien vuosien opettamana jo osattu tehdä. Huhtikuun FUAS-sidonnaiset operaatiot aiheuttivat ennakoitua suuremman tapahtumapiikin.

Yhtenä tietojen keräämisen tavoitteena oli saada aineistoa, jotta voitaisiin arvioida automaation tehokkuutta perinteiseen manuaaliseen työhön verrattuna. Spekulatiivista laskentaa varten on tehty varovainen arvio keskimääräisestä ajankäytöstä kumpaankin seurattavaan palvelutyyppiin seuraavasti:

- Kohdejärjestelmäpalveluille on arvioitu kolmenkymmenen sekunnin aika operaatiota kohden. Käytännössä yksi operaatio esim. HAMKissa AD-hakemiston kohdalla tarkoittaa virtuaalityöasemayhteyden ja hallintasovelluksen avaamista (jos se ei ole auki), entiteetin (käyttäjän tai ryhmän) hakemista ja tietojen päivittämistä entiteetille (eli vaikkapa kahdenkymmenen käyttäjän lisäämistä ryhmään tai nimitietojen ja sähköpostiosoitteen muuttamista).

- Mikropäätöspalveluille on arvioitu kymmenen sekunnin aika operaatiota kohden. Käytännössä yksi operaatio manuaalitoimena menisi esim. niin, että ylläpitäjä vastaisi käyttäjän puheluun, rupattelisi kuulumiset ja saisi tiedon käyttäjän tietojen muutoksista. Tämän jälkeen hän alkaisi miettiä, mitä muutoksia esim. käyttöoikeustietoihin tai nimi- ja sähköpostitietoihin vaadittaisiin, hakisi mahdolliset duplikaattiosoitteet jne.

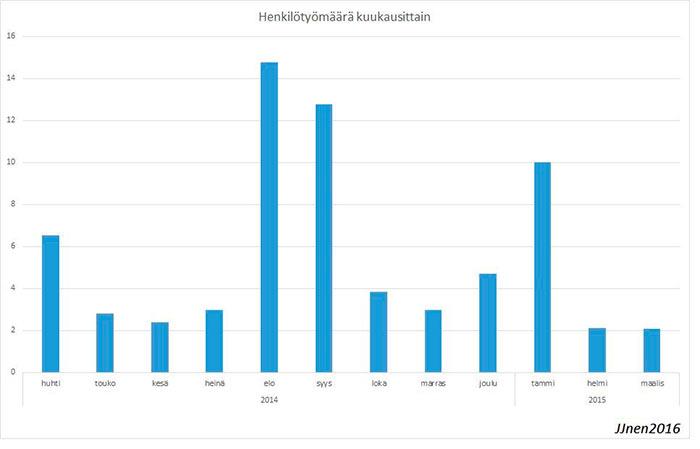

Valitut operaatioiden aikamenekit ovat vain valistuneita arvioita (hyvin paljon vaihtelevista) aikamenekeistä. Luvut on tarkoituksella arvioitu varsin konservatiivisesti. Jos HAMKin IAM-manuaalityön tekijä olisi erittäin tehokas ja nopea käyttämään ylläpitoliittymiä sekä tekisi työtä tauotta koko virka-ajan (7 h 15 min) eli ilman kahvitaukoja ja Sitran määrittelemän vuosityöajan 225 työpäivää vuodessa tehden (Aahtela 2015), vuoden tapahtumien tekemiseen automaatiota vastaavalla huolellisuudella ja tarkkuudella vaadittaisiin peräti 6,6 henkilötyövuotta. Jos työmäärä allokoidaan kuukausille (22 työpäivää kuukaudessa), niin vastaavan työpanokseen vaadittava henkilöiden määrä vaihtelee kuukausittain kahdesta lähes viiteentoista (kaavio 9).

Johtopäätökset

Kuten aiemmin on todettu, seurantaan valittuja IAM-palveluja oli vain noin seitsemän prosenttia koko HAMKIn IAM-järjestelmän automaatiopalveluista. Palvelut ovat hyvin erityyppisiä: jotkut ovat keveitä ja toiset käsittelevät vielä suurempia entiteettimääriä. Tuloksista ei voi suoraan luotettavasti arvioida kokonaishenkilötyömäärää (kaavamaisesti laskettuna tulos olisi lähes 100 henkilötyövuotta), mutta joka tapauksessa tämän aineiston perusteella voidaan arvioida, että puhutaan kymmenien henkilöiden mekaanisesta työpanoksesta vuosittain.

HAMKissa on käyttäjähallinnon kehittämiseen ja ylläpitoon allokoitu yhdestä kahteen hengen työpanos, johon kuuluu myös mm. käyttäjähallintoon liittyvien vaativien helpdesk-tapausten hoitaminen. Käytännössä em. vajaan kahden hengen työpanoksella, organisaation liiketoimintaprosessien tuottamalla laadukkaalla datalla sekä toimivalla IAM-automaatiolla kyetään tuottamaan organisaatiolle varsin huomattavaa kustannussäästöä, vaikka huomioidaan myös esimerkiksi IAM-järjestelmästä aiheutuvat lisenssikustannukset.

On tärkeää huomioida, että tässä spekulatiivisessa laskennassa on laskettu vain mekaanisen työsuorituksen osuutta. Todellisuudessa työntekijä ei kykene suoriutumaan mekaanisesta työstä konemaisella teholla ja tarkkuudella. Reaalimaalimassa manuaaliset muutokset tehdään, jos/kun joku ilmoittaa, että jokin muutos pitää tehdä esimerkiksi puuttuvien käyttövaltuuksien tai oikeuksien vuoksi.

Manuaalisesti hoidetuissa IAM-järjestelmissä syntyy myös väistämättä viiveitä, jotka hidastavat tai pahimmillaan estävät työn loppukäyttäjien töiden sujuvuutta esimerkiksi puuttuvien käyttövaltuuksien tai oikeuksien vuoksi. Automaatio suorittaa operaatioita virheettä ja väsymättä 24/7. Manuaalityössä myös käyttövaltuuksien ja oikeuksien elinkaaren loppu on yleinen ongelma. Niitä tahtookin jäädä ”roikkumaan”, mikä on esimerkiksi riskienhallinnan ja tietoturvan näkökulmasta ongelmallista.

Nämä tulokset kertovat, että automatisoinnilla on mahdollista saavuttaa merkittäviä resurssi- ja kustannushyötyjä luonnollisten operatiivisten hyötyjen lisäksi. Organisaatioilla tulisikin olla hyvin vankat tuotannolliset ja taloudelliset perusteet näiden automatisoinnin tuomien teknologisten ratkaisujen käyttämättä jättämiseen.

Mitä isompi organisaatio, mitä laajempi ja heterogeenisempi infrastruktuuri ja mitä laadukkaampaa lähdedataa prosessit kykenevät tuottamaan, sitä kannattavampi IAM-järjestelmän tuottama hyöty on. Tässä yhteydessä on syytä korostaa lähdedatan laadun ja kattavuuden merkittävyyttä, mikä HAMKin tapauksessakin on tullut esille. Kattava toteutus olisi mahdoton, ellei koko organisaatio sitoutuisi lähdedatan korkeaa laatua ylläpitävään toimintakulttuuriin.

Hyvin toteutettu IAM-automaatio on organisaatiolle virtuaalinen työmyyrä, joka huolehtii väsymättä ja pedantisti optimaalisesta operatiivisen tietosisällön järjestämisestä organisaation prosesseille ja järjestelmille. Samalla vapautuu ihmistyökapasiteettia inhimillistä otetta vaativiin tehtäviin.

HAMKin IAM-automaatio on parhaillaan siirtymässä kohti yhä älykkäämpää toimintakonseptia. IAM-järjestelmä sulautuu yhä kiinteämmin organisaation tietovaraston ja liiketoimintatietoanalytiikan kanssa yhdeksi älykkääksi ja tietoiseksi kokonaisuudeksi, joka kykenee muuntamaan louhimansa datan käyttökelpoiseksi informaatioksi palvelemaan niin ihmisten kuin yhä autonomisemmin toimivien järjestelmienkin tarpeita. Uusi konsepti tarjoaa IAM-automaatiolle sekä laajempaa ja laadukkaampaa dataa käytettäväksi että myös uusia mahdollisuuksia erityisesti analysointiin ja sen kehittämiseen.

Kirjoittaja

Jari Järvinen, ICT-arkkitehti, Hämeen ammattikorkeakoulu

Lähteet

Aahtela J. (2012). Kello raksuttaa mennyttä aikaa. Työaikasääntelyn nykytila ja kehittämistarpeet. Sitran selvityksiä 87. Haettu 26.12.2016 osoitteesta https://www.sitra.fi/julkaisut/Selvityksi%C3%A4-sarja/Selvityksia87.pdf

Cser A. (2012). Use Commercial IAM Solutions To Achieve More Than 100% ROI Over Manual Processes. Haettu 27.12.2016 osoitteesta http://www.servicecontrol.com/wp-content/uploads/2014/07/Forrester_Whitepaper_IAM_Solution_ROI.pdf

Euroopan parlamentin ja neuvoston asetus (EU) 2016/679. Haettu 18.1.2017 osoitteesta http://eur-lex.europa.eu/legal-content/FI/TXT/?uri=uriserv:OJ.L_.2016.119.01.0001.01.FIN&toc=OJ:L:2016:119:FULL

Foolproof (2014). The hidden value of guerrilla research. Haettu 18.1.2017 osoitteesta http://www.foolproof.co.uk/thinking/the-hidden-value-of-guerrilla-research/

Caldwell, G.A., Foth, M. & Guaralda, M. (2013). An urban informatics approach to smart city learning in architecture and urban design education. Haettu 18.1.2017 osoitteesta http://eprints.qut.edu.au/61486/10/61486%28reduced_size%29.pdf

Heino, E. (2011). Evaluating financial benefits of an identity management solution – CASE Logica. Pro gradu tutkielma. Aalto-yliopisto, tietojenkäsittelytieteen laitos. Haettu 27.12.2016 osoitteesta http://epub.lib.aalto.fi/en/ethesis/pdf/12500/hse_ethesis_12500.pdf

Kuhlmann, M. (2004). Calculating ROI for identity management projects. SC Magazine US. Haettu 27.12.2016 osoitteesta https://www.scmagazine.com/calculating-roi-for-identity-management-projects/article/549824/

Linden, M. (2015). Identiteetin- ja pääsynhallinta. Haettu 22.3.2017 osoitteesta https://tutcris.tut.fi/portal/fi/publications/identiteetin-ja-paasynhallinta(a62fef21-2c83-44c4-b771-94bc52105a69).html

Rowling, R. (n.d.) 5 Ways to Calculate ROI in Identity Management – User Provisioning. Haettu 27.12.2016 osoitteesta http://www.servicecontrol.com/2015/5-ways-to-calculate-roi-in-identity-management-user-provisioning/

Unger R. & Warfel, T. Z. (2011). Getting Guerrilla With It. Haettu 18.1.2017 osoitteesta https://uxmag.com/articles/getting-guerrilla-with-it

Waters, J. K. (2004). The ABCs of Identity Management. CSO. Haettu 27.12.2016 osoitteesta http://www.csoonline.com/article/2120384/identity-management/the-abcs-of-identity-management.html

Wikipedia: Identity management system. Haettu 27.12.2016 osoitteesta https://en.wikipedia.org/wiki/Identity_management_system